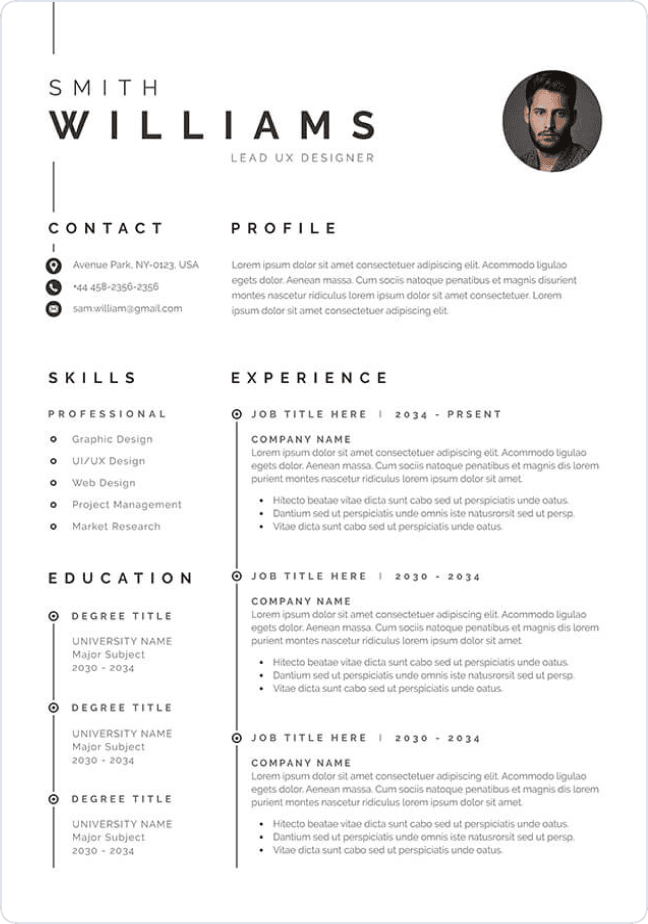

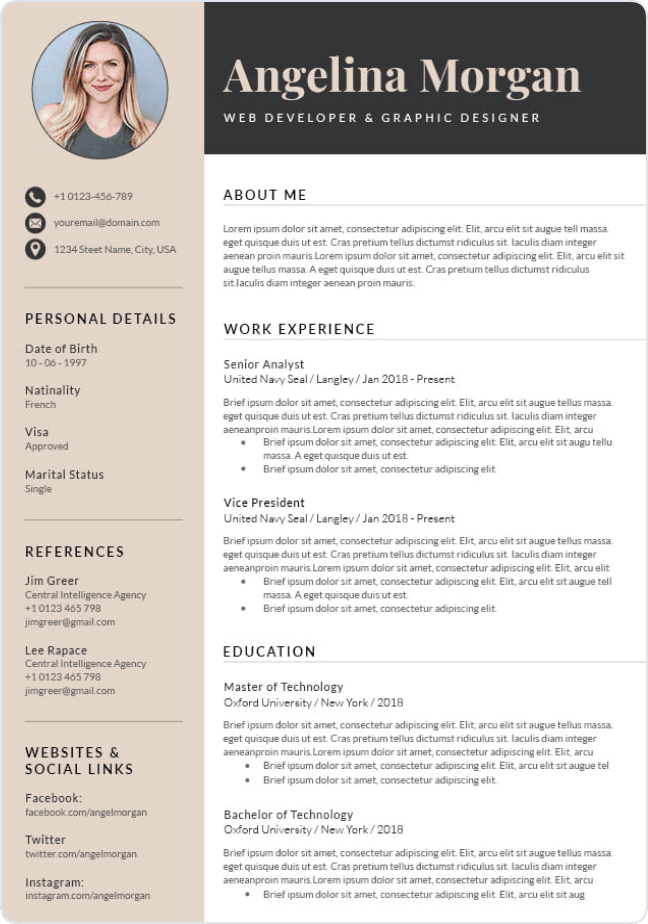

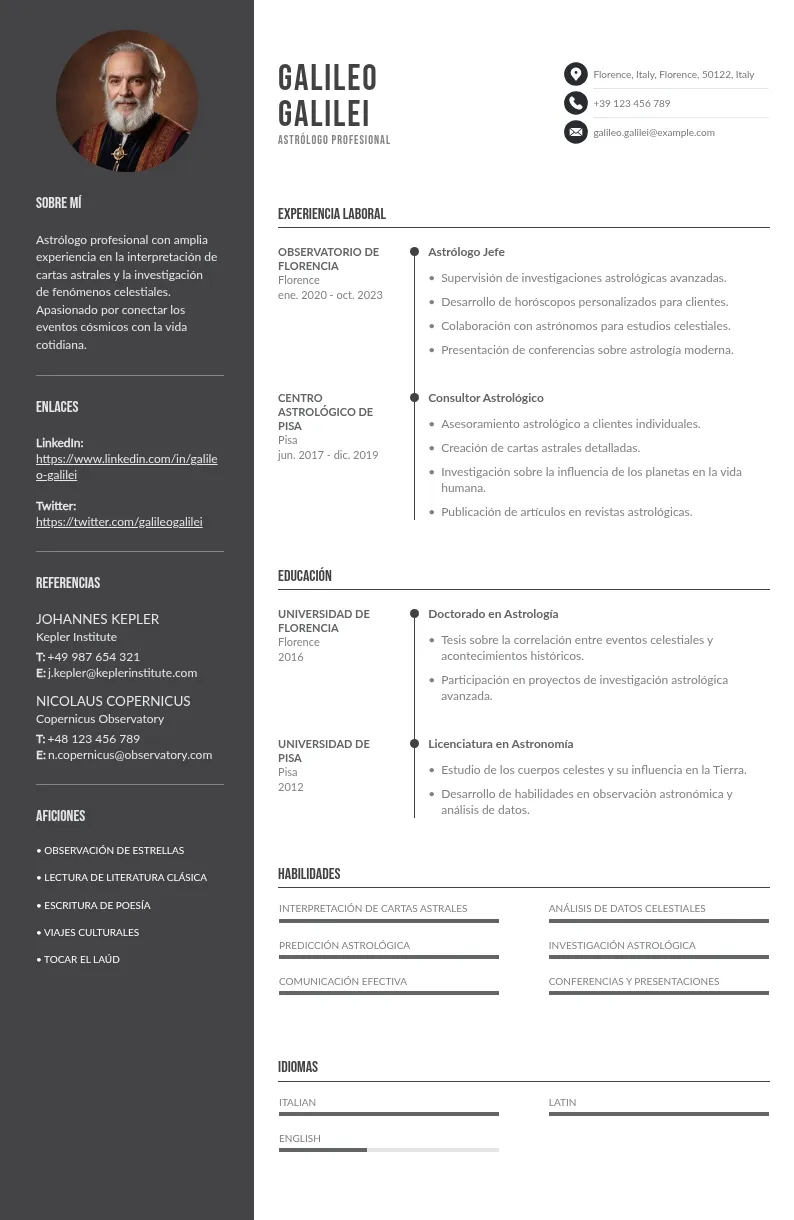

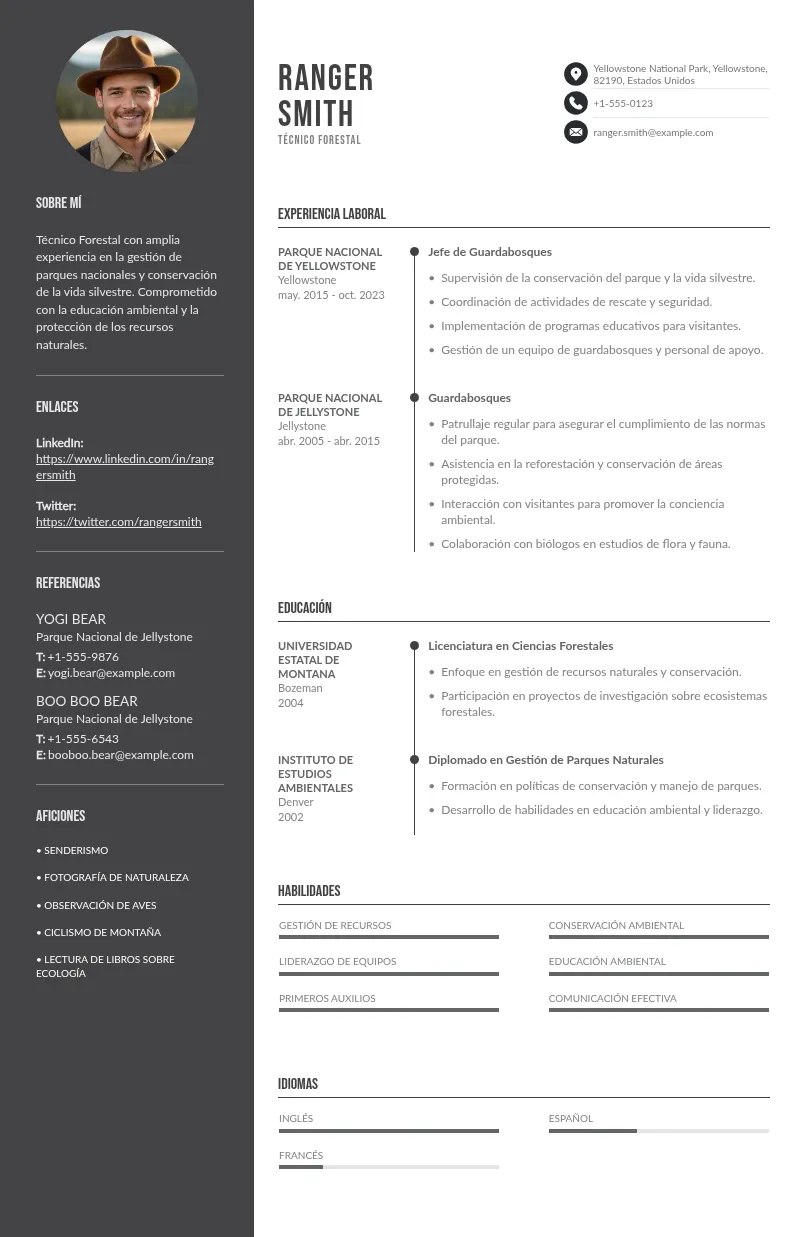

Crea tu currículum en 15 minutos

Nuestra colección de plantillas de CV diseñadas por expertos te ayudará a destacar entre la multitud y acercarte un paso más al trabajo de tus sueños.

En este artículo, exploraremos siete preguntas clave de entrevista para analistas de ciberseguridad, junto con las mejores respuestas para destacar en el proceso de selección.

Puntos Importantes

- Las entrevistas para analistas de ciberseguridad incluyen preguntas sobre tecnologías, protección de usuarios y manejo de riesgo.

- Es fundamental conocer las mejores prácticas y estrategias frente a ciberataques en el ámbito laboral.

- Los candidatos deben demostrar habilidades en protocolos de seguridad, análisis de código y gestión de riesgos.

1. ¿Cuál es la diferencia entre un ataque activo y un ataque pasivo?

Esta pregunta permite al entrevistador evaluar tu comprensión sobre los tipos de ataques que pueden comprometer un sistema. Las empresas buscan analistas que no solo conozcan las amenazas, sino que también puedan desarrollar estrategias para prevenirlas y responder a ellas. La capacidad de diferenciar entre estos dos tipos de ataques es esencial para establecer medidas de defensa adecuadas.

Respuesta ideal en preguntas de entrevista:

Un ataque activo implica que el atacante altera o interfiere en el funcionamiento del sistema. Ejemplos de estos ataques incluyen:

- Inyección SQL: Modificación de bases de datos mediante comandos maliciosos.

- Denegación de Servicio (DoS o DDoS): Sobrecargar un sistema para impedir su funcionamiento.

- Modificación de datos: Alteración de archivos o registros en una red.

Por otro lado, un ataque pasivo ocurre cuando un atacante monitoriza el sistema sin modificar su estado. Ejemplos incluyen:

- Sniffing de red: Interceptar tráfico de red para capturar credenciales o datos sensibles.

- Escucha encubierta (Eavesdropping): Espionaje de comunicaciones sin el conocimiento del usuario.

Cómo demostrarlo en el CV con habilidades

Para demostrar estas habilidades en el CV, es recomendable mencionar conocimientos y experiencia en herramientas de análisis de tráfico como Wireshark y tcpdump, destacando su aplicación en evaluaciones de seguridad.

Además, es valioso incluir experiencia en Pentesting o Análisis Forense Digital, resaltando proyectos relevantes o logros obtenidos en estas áreas. Asimismo, contar con certificaciones como CEH (Certified Ethical Hacker) o CompTIA Security+ aporta credibilidad y refuerza la preparación técnica en ciberseguridad.

2. ¿Qué harías si descubres que un sistema ha sido comprometido?

Los incidentes de seguridad son inevitables, y la rapidez con la que se responde puede marcar la diferencia entre una brecha contenida y una crisis de seguridad. Esta pregunta evalúa tu capacidad para actuar bajo presión y aplicar procedimientos adecuados de gestión de incidentes.

Respuesta ideal en proceso de selección:

- Contener el ataque: Identificar el riesgo, los assets afectados y, si es necesario, aislarlos de la red.

- Analizar el impacto: Revisar logs y eventos para determinar el alcance del incidente.

- Erradicar la amenaza: Eliminar malware o credenciales comprometidas.

- Recuperación: Restaurar sistemas desde copias de seguridad y reforzar medidas de seguridad.

- Lecciones aprendidas: Documentar el incidente para prevenir futuros ataques.

Cómo demostrarlo en el CV a través de competencias

Para demostrar estas competencias en el CV, es recomendable destacar la experiencia en gestión de incidentes de trabajo y el uso de herramientas SIEM como Splunk, ELK o QRadar, resaltando su aplicación en la detección y respuesta a amenazas.

Además, es importante mencionar la formación en Digital Forensics & Incident Response (DFIR), enfatizando el conocimiento en análisis forense digital y respuesta ante incidentes de seguridad.

3. ¿Qué es un firewall y cómo funciona?

Esta pregunta es fundamental en una entrevista para un Analista de Ciberseguridad porque el firewall es una de las barreras de protección más importantes en riesgo y la seguridad informática. Su correcta configuración y gestión puede ser la diferencia entre un sistema seguro y una brecha de seguridad catastrófica.

Respuesta ideal en preguntas de entrevista:

Un firewall es un sistema de seguridad que controla el tráfico de red entrante y saliente según un conjunto de reglas predefinidas. Puede ser de hardware, software o basado en la nube, y su función principal es permitir el tráfico legítimo y bloquear el tráfico sospechoso o malicioso. Sus configuraciones más comunes incluyen:

- Filtrado de paquetes: Examina cada paquete de datos para decidir si debe permitirse o bloquearse.

- Inspección de estado: Mantiene un registro de las conexiones activas y permite solo aquellas que sean válidas.

- Firewall de Aplicaciones Web (WAF): Protege aplicaciones web contra ataques como inyección SQL, XSS (Cross-Site Scripting) y ataques de denegación de servicio (DoS/DDoS).

Cómo demostrarlo en el CV con habilidades

Es fundamental mencionar la experiencia en la protección contra amenazas mediante el uso de firewalls de hardware y software como Cisco ASA, Palo Alto, pfSense, Fortinet o Check Point. Además, destacar certificaciones como CCNA Security, CEH, Palo Alto PCNSA o Fortinet NSE refuerza la credibilidad y preparación en el área.

También es recomendable resaltar proyectos en los que se haya trabajado en equipo para la configuración o administración de firewalls en entornos corporativos, transmitiendo un mensaje claro sobre la capacidad para contribuir a la seguridad de la empresa.

4. ¿Qué medidas implementarías para evitar ciberataques de ransomware?

El ransomware es una de las amenazas más críticas para empresas de todos los tamaños, ya que su impacto puede ser devastador. Se trata de malware diseñado para cifrar archivos o sistemas completos, exigiendo un rescate para su liberación.

Debido a la creciente sofisticación de estos ataques y al alto costo de recuperación, las organizaciones buscan profesionales que no solo sepan responder a incidentes de ransomware, sino que puedan prevenirlos de manera efectiva. El entrevistador quiere comprobar si el candidato conoce las mejores prácticas para reducir la superficie de ataque, como la implementación de copias de seguridad seguras, la segmentación de la red, la actualización constante de software y la concienciación de los empleados.

Respuesta ideal en proceso de selección:

Para prevenir un ataque de ransomware, se pueden implementar las siguientes medidas:

- Realizar copias de seguridad regulares y almacenarlas en ubicaciones offline o inmutables para evitar que sean cifradas por el atacante.

- Segmentación de la red: Evitar que una infección en un solo equipo se propague por toda la empresa.

- Mantener los sistemas actualizados: Aplicar parches de seguridad de manera constante para mitigar vulnerabilidades.

- Implementar herramientas EDR/XDR para detectar y responder a actividades sospechosas en los endpoints.

- Capacitación del personal: Enseñar a los empleados cómo identificar correos sospechosos y evitar hacer clic en enlaces o archivos adjuntos desconocidos.

Cómo demostrarlo en el CV con habilidades

Menciona la experiencia en gestión de copias de seguridad con herramientas como Veeam, Acronis o Commvault, lo que ayuda a reducir el riesgo de pérdida de información crítica. Además, incluir conocimientos en soluciones EDR/XDR como CrowdStrike, SentinelOne o Microsoft Defender for Endpoint refuerza la capacidad para proteger los sistemas y detectar amenazas avanzadas.

Asimismo, contar con certificaciones o haber trabajado en la protección de un sitio web, la gestión de documentos sensibles o la implementación de estrategias de seguridad en una organización puede fortalecer el perfil profesional.

5. ¿Cómo detectarías y mitigarías ciberataques de phishing en tu organización?

El phishing es uno de los métodos más comunes y efectivos que utilizan los ciberdelincuentes para robar credenciales, distribuir malware o engañar a empleados con ingeniería social. Los reclutadores buscan conocer la capacidad del candidato para identificar señales de phishing, aplicar soluciones tecnológicas para su detección (como herramientas de análisis de correo o filtros antiphishing) y capacitar a los empleados para que no caigan en este tipo de trampas.

También quieren evaluar si el candidato comprende la importancia de la autenticación multifactor (MFA), las simulaciones de ataques de phishing y las estrategias de concienciación de seguridad.

Respuesta ideal en preguntas de entrevista:

Para detectar y mitigar un ataque de phishing, se pueden implementar las siguientes estrategias:

- Monitoreo y análisis del correo electrónico con herramientas como Proofpoint, Mimecast o Microsoft Defender for Office 365 para detectar correos fraudulentos.

- Uso de autenticación multifactor (MFA) para agregar una capa adicional de seguridad en el acceso a sistemas críticos.

- Concienciación y formación de empleados a través de simulaciones de ataques de phishing y campañas educativas.

- Filtrado y bloqueo de enlaces sospechosos en correos electrónicos y navegación web mediante herramientas de seguridad.

- Análisis de registros y respuesta rápida para identificar y aislar cuentas comprometidas en caso de un ataque exitoso.

Cómo demostrarlo en el CV mediante habilidades y organización

Proteger la información de una empresa comienza con algo tan cotidiano como el correo electrónico. Tener experiencia en la gestión de seguridad del correo con herramientas como Microsoft Defender, Proofpoint o Barracuda permite reducir riesgos y prevenir amenazas como el phishing.

Contar con certificaciones como Certified Ethical Hacker (CEH) o CompTIA Security+ valida los conocimientos en defensa y mitigación de ataques, demostrando una preparación sólida en el campo de la ciberseguridad.

6. ¿Cuáles son los principios fundamentales de la seguridad informática?

.webp)

Esta pregunta busca evaluar si el candidato tiene una comprensión clara de los principios esenciales que rigen la seguridad informática. En la mayoría de los entornos empresariales, la seguridad no se trata solo de herramientas o tecnologías, sino de un enfoque basado en principios sólidos que garantizan la protección de la información.

Los entrevistadores quieren saber si el candidato comprende el modelo CIA (Confidencialidad, Integridad y Disponibilidad), que es la base sobre la cual se diseñan las estrategias de ciberseguridad en internet. Además, buscan comprobar si la persona puede aplicar estos principios en escenarios reales, garantizando un equilibrio entre seguridad y operatividad en la organización.

Respuesta ideal en proceso de selección:

Los tres principios fundamentales de la seguridad informática son:

- Confidencialidad: Garantiza que solo las personas autorizadas tengan acceso a la información. Se logra mediante cifrado de datos, control de acceso y autenticación multifactor (MFA).

- Integridad: Asegura que la información no sea alterada de manera no autorizada. Se logra mediante hashing, firma digital y controles de acceso estrictos.

- Disponibilidad: Garantiza que la información y los sistemas estén accesibles cuando se necesiten. Se logra mediante redundancia, respaldo de datos y protección contra ataques DoS/DDoS.

Cómo demostrarlo en el CV con organización de habilidades

Para demostrar una sólida organización de habilidades en el CV, es clave estructurar la información de manera clara y estratégica. Incluir certificaciones como CISSP, Security+ o ISO 27001 refuerza la credibilidad y demuestra un conocimiento profundo en ciberseguridad.

Por último, destacar conocimientos en gestión de continuidad del negocio y recuperación ante desastres (BCP/DRP) muestra una visión integral de la seguridad, asegurando la resiliencia de la empresa ante posibles crisis.

7. ¿Qué herramientas utilizarías para realizar un análisis de vulnerabilidades?

El análisis de vulnerabilidades es un proceso fundamental en la seguridad informática. Las empresas buscan profesionales que sepan identificar, evaluar y mitigar vulnerabilidades en sistemas, aplicaciones y redes. Con esta pregunta, el entrevistador quiere comprobar si el candidato conoce herramientas específicas para realizar estas evaluaciones y si tiene experiencia en su uso. También se busca evaluar la capacidad del candidato para interpretar los resultados de los análisis y tomar medidas correctivas adecuadas.

Descripción de respuesta ideal en proceso de selección de profesionales:

Para realizar un análisis de vulnerabilidades se pueden utilizar herramientas como:

- Nmap: Para escaneo de puertos y detección de servicios expuestos.

- Nessus/OpenVAS: Para la identificación de vulnerabilidades en sistemas operativos, servidores y aplicaciones.

- Metasploit: Para pruebas de explotación controladas y validación de vulnerabilidades.

- Burp Suite/ZAP: Para análisis de seguridad en aplicaciones web.

El proceso debe incluir identificación de vulnerabilidades, evaluación de riesgos, generación de informes y manejo de parches o medidas correctivas.

Cómo demostrarlo en el CV con prácticas y ejemplo claro

Es muy buena idea incluir experiencia con herramientas de análisis de vulnerabilidades, mencionando documentos específicos en los que se hayan utilizado, ayuda a dar un contexto claro. Destacar certificaciones como OSCP, CEH o CompTIA Pentest+ refuerza el nivel de conocimientos y competencias en ciberseguridad ofensiva.

Además, mencionar la participación en pruebas de penetración o auditorías de seguridad en entornos empresariales permite evidenciar la aplicación real de estas habilidades, mostrando un enfoque práctico y orientado a resultados.